Удаление баннера, блокирующего Windows

Если при загрузке в "Безопасном режиме с поддержкой

командной строки" все равно появляется баннер (в

основном это баннер КОМПЬЮТЕР

ЗАБЛОКИРОВАН за просмотр, копирование и тиражирование

видеоматериалов и т.д.), то без

загрузочного диска не обойтись. Лучше всего использовать

ERD Commander.

Баннер на рабочем столе:

Ваш компьютер заблокирован за просмотр, копиров

Скачать образ диска можно здесь:

ERDC.iso (677 mb). Образ нужно записать на CD. Это можно

сделать с помощью бесплатной программы для записи дисков

DeepBurner (скачать можно

здесь).

Если у вас нетбук или компьютер без дисковода, можно

создать

загрузочную флешку с ERD Commander

Удаление баннера Компьютер заблокирован - Шаг 1.

Загружаем ERD Commander. В

загрузочном меню диска выбираем версию (XP, Vista, 7). После

загрузки появится окно с запросом, к какой ОС подключаться. Выбираем путь к своей

папке windows и жмем ОК

(если у вас Windows XP)

Если у вас Windows 7, то до выбора

пути к ОС нужно ответить еще на несколько вопросов. На

вопрос Инициализировать подключение к сети в фоновом

режиме? отвечаем Нет.

Переназначить буквы дисков таким образом, чтобы они

соответствовали буквам дисков целевой операционной системы?

Отвечаем Да.

Дальше выбираем раскладку клавиатуры. После выбираем путь к

целевой ОС и жмем Далее.

Удаление баннера ваш компьютер заблокирован - Шаг 2.

Нам понадобится редактор реестра, чтобы убрать записи

баннера из реестра Windows. Чтобы поправить реестр

зараженной винды выбираем меню Start

- Administrative Tools -

Registry Editor (для Windows

XP).

Если же у вас семерка, меню ERD Commander'а будет

отличаться. В первом окне нужно выбрать пункт меню

Microsoft Diagnostics and Recovery Toolset для запуска

средств восстановления ОС. В появившемся окне с набором

инструментов выбираем Редактор реестра ERD.

Откроется реестр Windows, путь к которой

мы выбрали в первом окне при загрузке. Это реестр зараженной

винды, в которой сидит

порно баннер. Нужно посмотреть ветки реестра, где

обычно прописывается баннер.

В первую очередь это ветка HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\

CurrentVersion\Winlogon.

Здесь нужно проверить три ключа:

- ключ Shell

отвечает за загрузку оболочки (рабочего стола)

Windows и должен

иметь строковое значение Explorer.exe, но будет лучше,

если прописать полный путь к файлу

C:\Windows\explorer.exe

- UIHost

должен иметь строковое значение

logonui.exe

- Userinit

обеспечивает вход пользователя в систему,

должен иметь строковое значение

C:\Windows\system32\userinit.exe,

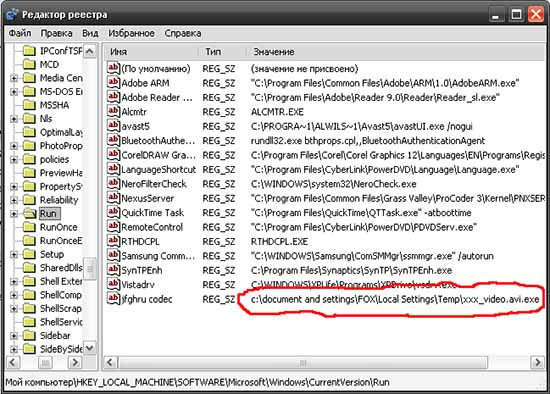

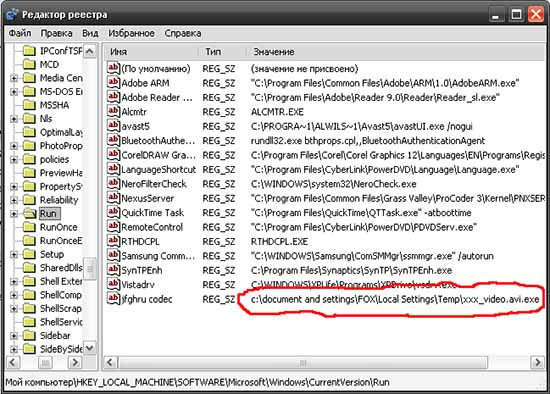

Теперь проверим ветку

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\

CurrentVersion\Run.

Здесь прописываются программы автозагрузки.

Проверьте все эти программы и отключите подозрительные. Подозрительными прежде всего

являются те программы, которые находятся в папках C:\temp,

C:\Documents and Settings\%username%\Local Settings\Temp,

C:\Documents and Settings\%username%\Local Settings\Temporary

Internet Files, C:\Windows\Temp и т.п., где

%username% - имя вашей учетной

записи. Сделать

это можно, например, изменив расширение на

ex_

Иногда баннер прописывается в ключе реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Windows\AppInit_DLLs. Значение

этого ключа обычно пустое либо там прописывается антивирус.

Если там прописан какой-то файл, скорее всего это вирус.

Нужно щелкнуть два раза мышью на ключ AppInit_DLLs и

стереть прописанный путь, оставив поле значения пустым,

после чего нажать ОК.

Теперь посмотрим ветку HKEY_LOCAL_MACHINE\Software\Microsoft\Windows

NT\CurrentVersion\Image File Execution Options. Основная

цель ключей в этой ветке - запуск программ под отладчиком

(используется при написании и тестировании программ). Но в

то же время, сюда может прописаться вирус, как отладчик для

какого либо системного файла, например

userinit.exe или explorer.exe.

В результате вместо этой программы запускается вирус.

В левой колонке редактора реестра нужно посмотреть, нет

ли там разделов explorer.exe, iexplorer.exe,

userinit.exe. Если такой раздел имеется, выделяем его

и в правой части окна смотрим путь к вирусу. После чистки

реестра через проводник удалим этот файл. Теперь правой

кнопкой мыши нажимаем на раздел в левой части окна (userinit.exe)

и нажимаем Удалить (Delete)

Еще нужно посмтореть и проверить ветки реестра

HKEY_USERS\%username%\Software\Microsoft\Windows NT\

CurrentVersion\Winlogon и

HKEY_USERS\%username%\Software\Microsoft\Windows\

CurrentVersion\Run

где %username% - имя

учетной записи Windows.

Проверив все ветки реестра и исправив или удалив

неправильные записи, редактор реестра нужно закрыть.

Удаление порно баннера, требующего пополнить счет - Шаг 3.

Проверяем автозагрузку заблокированной Windows. Запускаем

инструмент Управление компьютером через меню Start - Administrative

Tools - Autoruns (Windows XP) или Управление

компьютером (Windows 7)

Ветка System показывает

элементы автозагрузки общие для всей ОС,

то есть для всех учетных записей (куст реестра

HKEY_Local_Machine)

На рисунке видно, что системный файл

userinit.exe заменен зараженным вирусом файлом. Это

определяется по описанию файла (Description)

и по компании-разработчику (Company).

Также подмену файла userinit.exe можно распознать по дате.

Именно из-за того, что файл

userinit.exe является зараженным, баннер блокировал

Windows в безопасном режиме и

появлялся до загрузки командной строки. Ведь он отвечает за

вход пользователя в систему и загружается сразу после выбора

учетной записи.

Необходимо удалить зараженный файл

C:\Windows\System32\userinit.exe и заменить его

оригинальным файлом. Последние версии баннеров также

подменяют файл C:\windows\system32\taskmgr.exe из-за

чего при запуске диспетчера задач снова появляется баннер.

Этот файл лучше тоже заменить на оригинальный, т.е. удалить

и восстановить с диска. Как это сделать можно прочитать здесь:

Как восстановить поврежденные или удаленные системные файлы

Windows. Дубли этих файлов лежат в папке

C:\windows\system32\dllcache. С ними нужно проделать те

же действия.

Также нужно проверить программы, загружаемые от имени

конкретного пользователя. Их можно посмотреть в ветке с именем

учетной записи пользователя

(в приведенном примере имя учетки - 1).

На рисунке видно, что в C:\Documents and

Settings\1\Главное меню\Автозагрузка находится

зараженный файл. Определить это можно по дате создания и

модификации файла. В первую очередь должно насторожить то,

что поля Описание (Description) и Разработчик (Company)

пустые. Надежный разработчик всегда указан в поле Company. Этот файл нужно удалить через Проводник.

Как убрать баннер блокирующий рабочий стол - Шаг 4.

После исправления всех значений реестра нужно проверить системный диск

антивирусным сканером в безопасном режиме.

Лучшим вариантом будет бесплатная утилита DrWeb CureIt, которую можно скачать с

официального сайта. Эту утилиту нужно скачать заранее на флешку на другом компьютере.

Запускаем CureIt с

флешки и проверяем системный диск.

После проверки перезагружаем компьютер. Всё!

Если при загрузке в "Безопасном режиме с поддержкой

командной строки" все равно появляется баннер (в

основном это баннер КОМПЬЮТЕР

ЗАБЛОКИРОВАН за просмотр, копирование и тиражирование

видеоматериалов и т.д.), то без

загрузочного диска не обойтись. Лучше всего использовать

ERD Commander.

Баннер на рабочем столе:

Ваш компьютер заблокирован за просмотр, копиров

Скачать образ диска можно здесь:

ERDC.iso (677 mb). Образ нужно записать на CD. Это можно

сделать с помощью бесплатной программы для записи дисков

DeepBurner (скачать можно

здесь).

Если у вас нетбук или компьютер без дисковода, можно

создать

загрузочную флешку с ERD Commander

Удаление баннера Компьютер заблокирован - Шаг 1.

Загружаем ERD Commander. В

загрузочном меню диска выбираем версию (XP, Vista, 7). После

загрузки появится окно с запросом, к какой ОС подключаться. Выбираем путь к своей

папке windows и жмем ОК

(если у вас Windows XP)

Если у вас Windows 7, то до выбора

пути к ОС нужно ответить еще на несколько вопросов. На

вопрос Инициализировать подключение к сети в фоновом

режиме? отвечаем Нет.

Переназначить буквы дисков таким образом, чтобы они

соответствовали буквам дисков целевой операционной системы?

Отвечаем Да.

Дальше выбираем раскладку клавиатуры. После выбираем путь к

целевой ОС и жмем Далее.

Удаление баннера ваш компьютер заблокирован - Шаг 2.

Нам понадобится редактор реестра, чтобы убрать записи

баннера из реестра Windows. Чтобы поправить реестр

зараженной винды выбираем меню Start

- Administrative Tools -

Registry Editor (для Windows

XP).

ERD Commander 5.0 for Windows XP

Если же у вас семерка, меню ERD Commander'а будет

отличаться. В первом окне нужно выбрать пункт меню

Microsoft Diagnostics and Recovery Toolset для запуска

средств восстановления ОС. В появившемся окне с набором

инструментов выбираем Редактор реестра ERD.

ERD Commander 6.5 for Windows 7

Откроется реестр Windows, путь к которой

мы выбрали в первом окне при загрузке. Это реестр зараженной

винды, в которой сидит

порно баннер. Нужно посмотреть ветки реестра, где

обычно прописывается баннер.

В первую очередь это ветка HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\

CurrentVersion\Winlogon.

Здесь нужно проверить три ключа:

- ключ Shell

отвечает за загрузку оболочки (рабочего стола)

Windows и должен

иметь строковое значение Explorer.exe, но будет лучше,

если прописать полный путь к файлу

C:\Windows\explorer.exe

- UIHost

должен иметь строковое значение

logonui.exe

- Userinit

обеспечивает вход пользователя в систему,

должен иметь строковое значение

C:\Windows\system32\userinit.exe,

Теперь проверим ветку

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\

CurrentVersion\Run.

Здесь прописываются программы автозагрузки.

Проверьте все эти программы и отключите подозрительные. Подозрительными прежде всего

являются те программы, которые находятся в папках C:\temp,

C:\Documents and Settings\%username%\Local Settings\Temp,

C:\Documents and Settings\%username%\Local Settings\Temporary

Internet Files, C:\Windows\Temp и т.п., где

%username% - имя вашей учетной

записи. Сделать

это можно, например, изменив расширение на

ex_

Иногда баннер прописывается в ключе реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Windows\AppInit_DLLs. Значение

этого ключа обычно пустое либо там прописывается антивирус.

Если там прописан какой-то файл, скорее всего это вирус.

Нужно щелкнуть два раза мышью на ключ AppInit_DLLs и

стереть прописанный путь, оставив поле значения пустым,

после чего нажать ОК.

Теперь посмотрим ветку HKEY_LOCAL_MACHINE\Software\Microsoft\Windows

NT\CurrentVersion\Image File Execution Options. Основная

цель ключей в этой ветке - запуск программ под отладчиком

(используется при написании и тестировании программ). Но в

то же время, сюда может прописаться вирус, как отладчик для

какого либо системного файла, например

userinit.exe или explorer.exe.

В результате вместо этой программы запускается вирус.

В левой колонке редактора реестра нужно посмотреть, нет

ли там разделов explorer.exe, iexplorer.exe,

userinit.exe. Если такой раздел имеется, выделяем его

и в правой части окна смотрим путь к вирусу. После чистки

реестра через проводник удалим этот файл. Теперь правой

кнопкой мыши нажимаем на раздел в левой части окна (userinit.exe)

и нажимаем Удалить (Delete)

Еще нужно посмтореть и проверить ветки реестра

HKEY_USERS\%username%\Software\Microsoft\Windows NT\

CurrentVersion\Winlogon и

HKEY_USERS\%username%\Software\Microsoft\Windows\

CurrentVersion\Run

где %username% - имя

учетной записи Windows.

Проверив все ветки реестра и исправив или удалив

неправильные записи, редактор реестра нужно закрыть.

Удаление порно баннера, требующего пополнить счет - Шаг 3.

Проверяем автозагрузку заблокированной Windows. Запускаем

инструмент Управление компьютером через меню Start - Administrative

Tools - Autoruns (Windows XP) или Управление

компьютером (Windows 7)

Ветка System показывает

элементы автозагрузки общие для всей ОС,

то есть для всех учетных записей (куст реестра

HKEY_Local_Machine)

Поиск баннера в автозагрузке

На рисунке видно, что системный файл

userinit.exe заменен зараженным вирусом файлом. Это

определяется по описанию файла (Description)

и по компании-разработчику (Company).

Также подмену файла userinit.exe можно распознать по дате.

Именно из-за того, что файл

userinit.exe является зараженным, баннер блокировал

Windows в безопасном режиме и

появлялся до загрузки командной строки. Ведь он отвечает за

вход пользователя в систему и загружается сразу после выбора

учетной записи.

Необходимо удалить зараженный файл

C:\Windows\System32\userinit.exe и заменить его

оригинальным файлом. Последние версии баннеров также

подменяют файл C:\windows\system32\taskmgr.exe из-за

чего при запуске диспетчера задач снова появляется баннер.

Этот файл лучше тоже заменить на оригинальный, т.е. удалить

и восстановить с диска. Как это сделать можно прочитать здесь:

Как восстановить поврежденные или удаленные системные файлы

Windows. Дубли этих файлов лежат в папке

C:\windows\system32\dllcache. С ними нужно проделать те

же действия.

Также нужно проверить программы, загружаемые от имени

конкретного пользователя. Их можно посмотреть в ветке с именем

учетной записи пользователя

(в приведенном примере имя учетки - 1).

На рисунке видно, что в C:\Documents and

Settings\1\Главное меню\Автозагрузка находится

зараженный файл. Определить это можно по дате создания и

модификации файла. В первую очередь должно насторожить то,

что поля Описание (Description) и Разработчик (Company)

пустые. Надежный разработчик всегда указан в поле Company. Этот файл нужно удалить через Проводник.

Как убрать баннер блокирующий рабочий стол - Шаг 4.

После исправления всех значений реестра нужно проверить системный диск

антивирусным сканером в безопасном режиме.

Лучшим вариантом будет бесплатная утилита DrWeb CureIt, которую можно скачать с

официального сайта. Эту утилиту нужно скачать заранее на флешку на другом компьютере.

Запускаем CureIt с

флешки и проверяем системный диск.

После проверки перезагружаем компьютер. Всё!

» Шифровальщик CryptXXX 3.0 обезвредили!

» Вымогатель Kangaroo блокирует пользователям доступ к Windows

» Microsoft заявляет, что новую 0-day уязвимость в Windows используют хакеры из Fancy Bear

» 360 Total Security 8.8.0.1083 [Multi/Ru]

» SecureAPlus Freemium 4.3.3 [Multi/Ru]

» GridinSoft Anti-Malware [Multi/Ru] - антивирусная утилита!

» Новый вариант трояна Kovter маскируется под обновления для Firefox

» Эксперт представил способ похищения данных через кулер компьютера