Компания «Доктор Веб» обнаружила новую вредоносную программу для

платформы Android, способную перехватывать входящие SMS и перенаправлять

их злоумышленникам. Троянец Android.Pincer.2.origin представляет

серьезную опасность для пользователей, поскольку в украденных им

сообщениях могут находиться в том числе и проверочные mTAN-коды, которые

используются различными финансовыми системами типа «Банк-Клиент» для

подтверждения денежных операций, а также другая конфиденциальная

пользовательская информация.

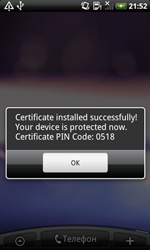

Троянец, обнаруженный специалистами компании «Доктор Веб»

несколько дней назад, является вторым известным представителем семейства

Android.Pincer. Как и ее предшественник, обновленная вредоносная

программа распространяется под видом сертификата безопасности, который

якобы требуется установить на мобильное Android-устройство. В случае

если неосторожный пользователь выполнит установку и попытается запустить

троянца, Android.Pincer.2.origin продемонстрирует ложное сообщение об

успешной установке сертификата, после чего до поры до времени не будет

проявлять сколько-нибудь заметной активности. В случае успешного старта

при очередном включении мобильного устройства Android.Pincer.2.origin

подключается к удаленному серверу злоумышленников и загружает на него

ряд сведений о мобильном устройстве. Далее вредоносная программа ждет

поступления от злоумышленников управляющего SMS-сообщения.

Киберпреступниками предусмотрены следующие директивы: начать перехват

сообщений с указанного номера; отправить SMS с указанными параметрами;

вывести сообщение на экран мобильного устройства; изменить адрес

управляющего сервера; отправить SMS с текстом pong на заранее указанный

номер; изменить номер, на который уходит сообщение с текстом pong.

Команда

start_sms_forwarding представляет особенный интерес, поскольку

позволяет злоумышленникам указывать троянцу, сообщения с какого номера

ему необходимо перехватить. Данная функция дает возможность использовать

вредоносную программу как инструмент для проведения таргетированных

атак и красть, таким образом, специфические SMS-сообщения, например,

сообщения от систем «Банк-Клиент», содержащие проверочные mTAN-коды,

либо конфиденциальные SMS, предназначенные для самых разных категорий

лиц: от простых пользователей до руководителей компаний и

государственных структур.

Источник:

платформы Android, способную перехватывать входящие SMS и перенаправлять

их злоумышленникам. Троянец Android.Pincer.2.origin представляет

серьезную опасность для пользователей, поскольку в украденных им

сообщениях могут находиться в том числе и проверочные mTAN-коды, которые

используются различными финансовыми системами типа «Банк-Клиент» для

подтверждения денежных операций, а также другая конфиденциальная

пользовательская информация.

Троянец, обнаруженный специалистами компании «Доктор Веб»

несколько дней назад, является вторым известным представителем семейства

Android.Pincer. Как и ее предшественник, обновленная вредоносная

программа распространяется под видом сертификата безопасности, который

якобы требуется установить на мобильное Android-устройство. В случае

если неосторожный пользователь выполнит установку и попытается запустить

троянца, Android.Pincer.2.origin продемонстрирует ложное сообщение об

успешной установке сертификата, после чего до поры до времени не будет

проявлять сколько-нибудь заметной активности. В случае успешного старта

при очередном включении мобильного устройства Android.Pincer.2.origin

подключается к удаленному серверу злоумышленников и загружает на него

ряд сведений о мобильном устройстве. Далее вредоносная программа ждет

поступления от злоумышленников управляющего SMS-сообщения.

Киберпреступниками предусмотрены следующие директивы: начать перехват

сообщений с указанного номера; отправить SMS с указанными параметрами;

вывести сообщение на экран мобильного устройства; изменить адрес

управляющего сервера; отправить SMS с текстом pong на заранее указанный

номер; изменить номер, на который уходит сообщение с текстом pong.

Команда

start_sms_forwarding представляет особенный интерес, поскольку

позволяет злоумышленникам указывать троянцу, сообщения с какого номера

ему необходимо перехватить. Данная функция дает возможность использовать

вредоносную программу как инструмент для проведения таргетированных

атак и красть, таким образом, специфические SMS-сообщения, например,

сообщения от систем «Банк-Клиент», содержащие проверочные mTAN-коды,

либо конфиденциальные SMS, предназначенные для самых разных категорий

лиц: от простых пользователей до руководителей компаний и

государственных структур.

Источник:

» Шифровальщик CryptXXX 3.0 обезвредили!

» Вымогатель Kangaroo блокирует пользователям доступ к Windows

» Microsoft заявляет, что новую 0-day уязвимость в Windows используют хакеры из Fancy Bear

» 360 Total Security 8.8.0.1083 [Multi/Ru]

» SecureAPlus Freemium 4.3.3 [Multi/Ru]

» GridinSoft Anti-Malware [Multi/Ru] - антивирусная утилита!

» Новый вариант трояна Kovter маскируется под обновления для Firefox

» Эксперт представил способ похищения данных через кулер компьютера