Компания «Доктор Веб» сообщила о распространении с помощью пиринговой

сети Trojan.PWS.Panda.2395 нескольких вредоносных программ,

использующих весьма любопытный механизм заражения компьютеров. Данные

программы способны осуществлять массированные DDoS-атаки и рассылать

спам.

Инфицирование компьютера жертвы осуществляется при помощи

широко распространенного троянца Trojan.PWS.Panda.2395. На первом этапе

заражения при помощи поддерживаемой троянцем пиринговой сети на ПК

жертвы скачивается исполняемый файл, в котором зашифрован вредоносный

модуль. После успешной расшифровки он запускает еще один модуль,

считывающий в память компьютера образ другого вредоносного приложения,

детектируемого антивирусным ПО Dr.Web как один из представителей

семейства Trojan.DownLoader.

Данная программа сохраняется в папку учетной записи пользователя в

виде исполняемого файла со случайным именем, после чего модифицирует

реестр Windows, чтобы обеспечить себе возможность автоматического

запуска одновременно с загрузкой операционной системы.

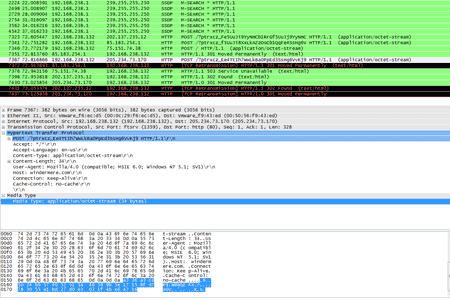

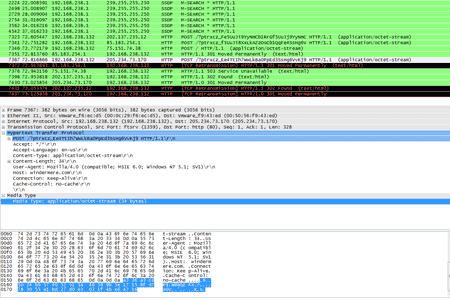

Весьма

интересен алгоритм, используемый троянцем для загрузки на инфицированный

компьютер других вредоносных программ. В теле данной модификации

Trojan.DownLoader имеется зашифрованный список доменных имен, к которым

загрузчик обращается с запросом по протоколу HTTPS. В ответ троянец

получает главную веб-страницу располагающегося по данному адресу сайта и

разбирает ее HTML-структуру в поисках тега вставки изображения <img

src="data:image/jpeg;base64 … >. В качестве аргумента этого тега

такие веб-страницы содержат зашифрованный вредоносный файл, который

извлекается из html-документа, расшифровывается и в зависимости от

полученной команды либо пытается встроиться в предварительно запущенный

троянцем процесс svchost.exe, либо сохраняется во временную папку.

Помимо этого, непосредственно из тела загрузчика расшифровываются

DDoS-модуль и список адресов для последующей атаки, затем образ данной

вредоносной программы настраивается непосредственно в его процессе.

После успешной загрузки DDoS-модуль создает до восьми независимых

потоков, в которых начинает непрерывно отправлять POST-запросы к

серверам из хранящегося в троянце-загрузчике списка, а также пытается

установить соединение с рядом серверов по протоколу SMTP, после чего

отсылает на них случайные данные. Всего список содержит 200 выбранных в

качестве цели для DDoS-атак сайтов, среди которых имеются столь

известные ресурсы, как портал love.com, принадлежащий корпорации America

On-Line, сайты нескольких крупных американских университетов, а также

порталы msn.com, netscape.com и другие.

Но этим возможности

троянца-загрузчика не ограничиваются. Из списка доменов для DDoS-атак он

по специальному алгоритму выбирает один, отправляет на него HTTP-запрос

и получает в ответ веб-страницу. Среди содержимого этой веб-страницы

троянец также пытается отыскать тег вставки изображения <img

src="data:image ...>, в качестве аргумента которого записан массив

данных, зашифрованных с использованием алгоритма base-64.

После

расшифровки извлеченные из веб-страницы данные превращаются в файл,

маскирующийся под изображение в формате JPEG. Этот файл также хранит в

себе контейнер, содержимое которого сжато архиватором gzip. Наконец, из

архива извлекается вредоносная программа BackDoor.Bulknet.739,

представляющая собой троянец-бэкдор, который может массово рассылать

спам.

Источник:

сети Trojan.PWS.Panda.2395 нескольких вредоносных программ,

использующих весьма любопытный механизм заражения компьютеров. Данные

программы способны осуществлять массированные DDoS-атаки и рассылать

спам.

Инфицирование компьютера жертвы осуществляется при помощи

широко распространенного троянца Trojan.PWS.Panda.2395. На первом этапе

заражения при помощи поддерживаемой троянцем пиринговой сети на ПК

жертвы скачивается исполняемый файл, в котором зашифрован вредоносный

модуль. После успешной расшифровки он запускает еще один модуль,

считывающий в память компьютера образ другого вредоносного приложения,

детектируемого антивирусным ПО Dr.Web как один из представителей

семейства Trojan.DownLoader.

Данная программа сохраняется в папку учетной записи пользователя в

виде исполняемого файла со случайным именем, после чего модифицирует

реестр Windows, чтобы обеспечить себе возможность автоматического

запуска одновременно с загрузкой операционной системы.

Весьма

интересен алгоритм, используемый троянцем для загрузки на инфицированный

компьютер других вредоносных программ. В теле данной модификации

Trojan.DownLoader имеется зашифрованный список доменных имен, к которым

загрузчик обращается с запросом по протоколу HTTPS. В ответ троянец

получает главную веб-страницу располагающегося по данному адресу сайта и

разбирает ее HTML-структуру в поисках тега вставки изображения <img

src="data:image/jpeg;base64 … >. В качестве аргумента этого тега

такие веб-страницы содержат зашифрованный вредоносный файл, который

извлекается из html-документа, расшифровывается и в зависимости от

полученной команды либо пытается встроиться в предварительно запущенный

троянцем процесс svchost.exe, либо сохраняется во временную папку.

Помимо этого, непосредственно из тела загрузчика расшифровываются

DDoS-модуль и список адресов для последующей атаки, затем образ данной

вредоносной программы настраивается непосредственно в его процессе.

После успешной загрузки DDoS-модуль создает до восьми независимых

потоков, в которых начинает непрерывно отправлять POST-запросы к

серверам из хранящегося в троянце-загрузчике списка, а также пытается

установить соединение с рядом серверов по протоколу SMTP, после чего

отсылает на них случайные данные. Всего список содержит 200 выбранных в

качестве цели для DDoS-атак сайтов, среди которых имеются столь

известные ресурсы, как портал love.com, принадлежащий корпорации America

On-Line, сайты нескольких крупных американских университетов, а также

порталы msn.com, netscape.com и другие.

Но этим возможности

троянца-загрузчика не ограничиваются. Из списка доменов для DDoS-атак он

по специальному алгоритму выбирает один, отправляет на него HTTP-запрос

и получает в ответ веб-страницу. Среди содержимого этой веб-страницы

троянец также пытается отыскать тег вставки изображения <img

src="data:image ...>, в качестве аргумента которого записан массив

данных, зашифрованных с использованием алгоритма base-64.

После

расшифровки извлеченные из веб-страницы данные превращаются в файл,

маскирующийся под изображение в формате JPEG. Этот файл также хранит в

себе контейнер, содержимое которого сжато архиватором gzip. Наконец, из

архива извлекается вредоносная программа BackDoor.Bulknet.739,

представляющая собой троянец-бэкдор, который может массово рассылать

спам.

Источник:

» Шифровальщик CryptXXX 3.0 обезвредили!

» Вымогатель Kangaroo блокирует пользователям доступ к Windows

» Microsoft заявляет, что новую 0-day уязвимость в Windows используют хакеры из Fancy Bear

» 360 Total Security 8.8.0.1083 [Multi/Ru]

» SecureAPlus Freemium 4.3.3 [Multi/Ru]

» GridinSoft Anti-Malware [Multi/Ru] - антивирусная утилита!

» Новый вариант трояна Kovter маскируется под обновления для Firefox

» Эксперт представил способ похищения данных через кулер компьютера