автор: Мария Нефёдова1 минуту назад

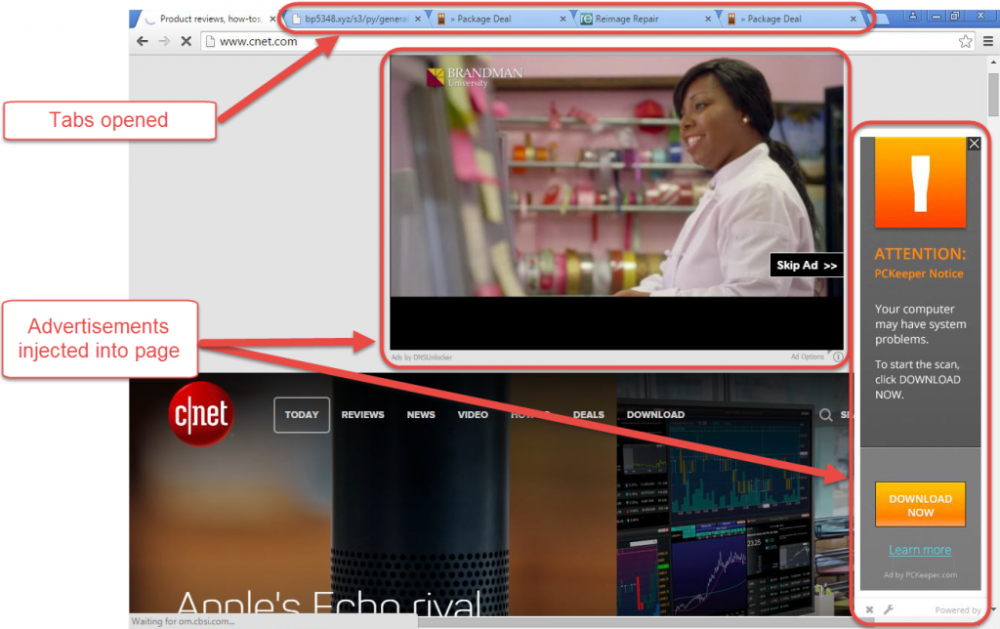

Специалисты компании ESET предупреждают, что в арсенале авторов вредоносного и нежелательного ПО появилась еще одна уловка. Приложение DNS Unlocker подменяет настройки DNS в системе, чтобы вживить на страницы сайтов собственные рекламные объявления, которые зачастую бывают опасны. При этом обнаружить подмену DNS будет не так-то просто. Метод работает для машин под управлением Windows XP, Vista, 7, 8, 8.1 и 10 (x86 и x64).

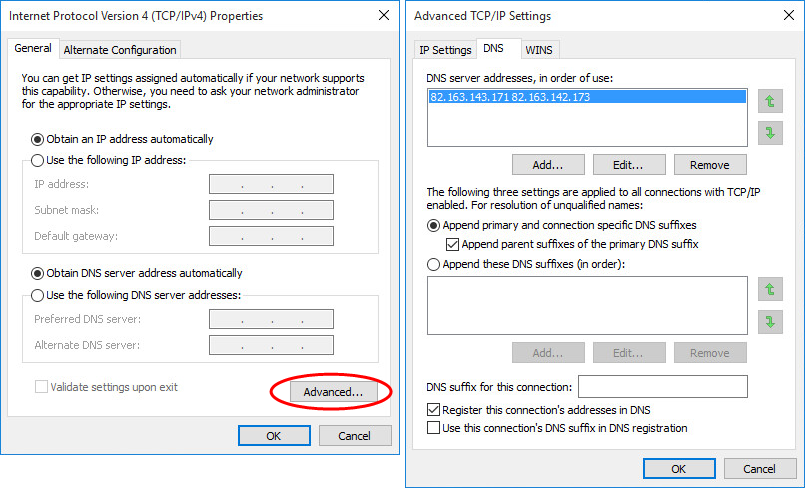

В целом техники подмены адресов DNS — это совсем не новость, однако DNS Unlocker демонстрирует новый вектор атаки. Обычно вредоносные приложения просто активируют функцию «Использовать следующие адреса DNS-серверов» (Use the following DNS server addresses) в сетевых настройках системы и прописывают туда собственные адреса DNS. Такие изменения отражаются в реестре Windows: указанные IP-адреса записываются один за другим, в формате IP,IP. К примеру:

- Код:

192.168.1.21,192.168.1.22

- Код:

192.168.1.21 192.168.1.22

Даже если попытаться посмотреть сетевые настройки через ipconfig /all, это тоже не поможет найти подмену. На такой запрос система ответит, что использует DHCP, даже если это не так. Просто команда ipconfig позволит увидеть статические адреса DNS, но не позволит понять, что используется в данный момент – они или DNS-адрес выбирается автоматически. Чтобы обнаружить подмену, придется действовать через GUI: в окне с настройками нужно нажать на кнопку «Advanced» и открыть вкладку DNS.

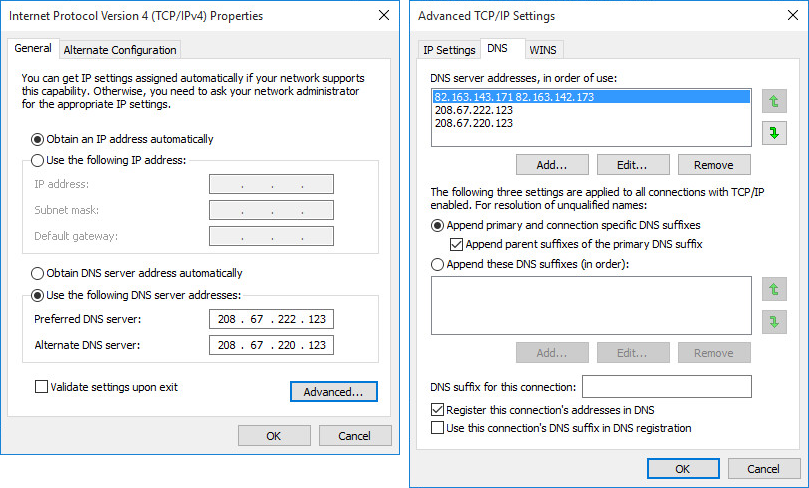

Если DNS Unlocker уже сделал свое черное дело, и Windows полагает, что первичный и вторичный адреса DNS уже заданы (хотя пользователь этого и не видит), активация опции «Использовать следующие адреса DNS-серверов» и заполнение соответственных полей не дадут результата. Система добавит новые адреса DNS в реестр после вредоносных. Получится запись вида IP IP,IP,IP. В итоге Windows продолжит использовать значения злоумышленников.

- Код:

192.168.1.21 192.168.1.22,208.67.222.123,208.67.220.123

Исследователи ESET сообщили о проблеме сотрудникам Microsoft Security Response Center еще 10 мая 2016 года. Однако в MSRC отказались рассматривать данный случай как уязвимость, хотя и пообещали передать информацию о проблеме командам разработчиков, которые со временем, возможно, устранят данный баг.

» Шифровальщик CryptXXX 3.0 обезвредили!

» Вымогатель Kangaroo блокирует пользователям доступ к Windows

» Microsoft заявляет, что новую 0-day уязвимость в Windows используют хакеры из Fancy Bear

» 360 Total Security 8.8.0.1083 [Multi/Ru]

» SecureAPlus Freemium 4.3.3 [Multi/Ru]

» GridinSoft Anti-Malware [Multi/Ru] - антивирусная утилита!

» Новый вариант трояна Kovter маскируется под обновления для Firefox

» Эксперт представил способ похищения данных через кулер компьютера